21 september lijkt de dag te worden dat twitter kennismaakte met een “leuke” XSS-exploit.

Het komt erop neer dat gebruikers van de twitter.com website door over bepaalde tweets met een bepaald stukje OnMouseOver javascript te gaan, deze OnMouseOver-javascript code een xss-exploit uitvoerde.

Hiermee wordt jou sessie op de twitter.com website doorgegeven aan de hacker-website en neemt deze jou sessie op de twitter-website overnemen en kan hij via twitterberichten verder verspreiden via jou account.

update

Het blijkt een schitterend eenvoudige xss-exploit geweest te zijn:

1ste bericht was niet meer dan:

http://judofyr.net/@”style=”background:#000;color:#000;/Twitter does not encode the URL and whatever is after the @ gets included in the anchor. So css and javascript can be included.

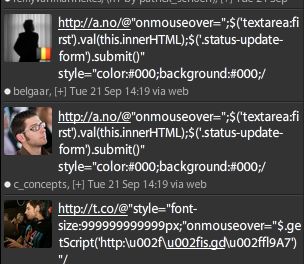

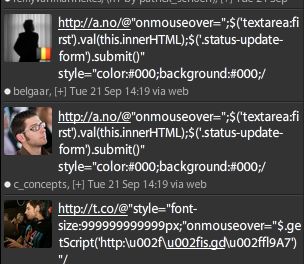

Onderstaande screenshot laat mooi de verspreide berichten zien met de OnMouseOver-code.

Schitterend exploit die natuurlijk blijft groeien door alle nieuwsgierige gebruikers die nu naar twitter.com surfen en zelf getroffen worden.

Gelukkig wordt de populaire twittertool tweetdeck (die ik zelf ook gebruik) niet getroffen, doordat deze geen javascript code gaat uitvoeren.

Nog wat extra waarschuwingen:

Some users are also seemingly deliberately exploiting the loophole to create tweets that contain blocks of colour (known as “rainbow tweets”). Because these messages can hide their true content they might prove too hard for some users to resist clicking on them.

update

Twitter heeft het blijkbaar reeds (voorlopig?) gedicht.

We’ve identified and are patching a XSS attack; as always, please message @safety if you have info regarding such an exploit.

Voor alle duidelijkheid: het is geen worm, en hij neemt uw sessie niet over. Het stukje JavaScript roept gewoon de submit-functie op van de Twitter home page. Dus werkt ook enkel als ge ingelogd zijt, en uw muis beweegt over zo een tweet.

Yep yep. inderdaad. Net ook de technische zaken op http://blog.inspired.no/ gelezen en eigenlijk kinderlijk eenvoudig!

Verbaast mij dat dit niet eerder ge-exploit is geweest. Hoe lang bestaat Twitter al niet ?

Ja zeer bizar,maar dit is weer 1 van die dingen, die zo simpel zijn, dat nog niemand het waarschijnlijk heeft getest.

Dom van de twitter-developer, die verantwoordelijk is/was voor dit stuk code om de url te parsen.

Officieel twitter statement over het incident:

http://blog.twitter.com/2010/09/all-about-onmouseover-incident.html