Deze dagen is de term “het dark web” weer hard in omloop. Want jawel de ransomware bende die de servers van de Stad Antwerpen heeft kunnen infecteren met hun PLAY ransomware (als in alle bestanden zijn versleuteld maar eerst ook uit het netwerk weggehaald) heeft dit op het “dark web” bekend gemaakt.

WWW versus Dark Web?

Op het www (world wide web) surfen we allemaal braaf met onze webbrowsers naar domeinnamen die we allemaal kennen. Hierbij is er veel verkeer dat kan onderschept worden (ja jouw internetprovider kan dat volgen) en waardoor we zien naar welke website jij zou surfen, maar ook wie er nu achter die website ziet (probeer maar eens dns.be voor een .be domeinnaam).

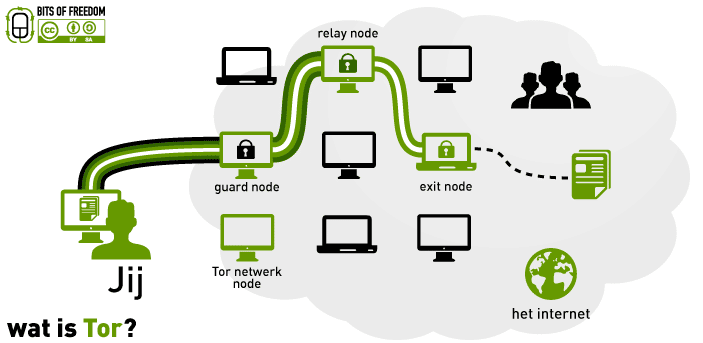

Op het “Dark web” is dit anders. Dit kan je bijvoorbeeld betreden met de Tor browser (een op Firefox gebaseerde browser), waarbij deze jouw verkeer over verschillende tussenstationnetjes (Tor nodes) laat gaan, waardoor het zeer moeilijk te achterhalen is wie je bent, vanwaar je komt en naar waar je nu surft. Je kan je dus ook wel inbeelden dat het best wat trager gaat met al die tussenstations.

Onion domeinnamen?

Via je browser kan je op het www naar de top techblog dailybits.be surfen.

Via die Tor browser kan je ook anoniem dailybits.be bezoeken of je kan ook naar zogenaamde .onion domeinen surfen. Dit zijn websites, webshops of forums die volledig anoniem opereren. Zeer moeilijk om te achterhalen vanwaar ze werken, wie er nu achterzit en wie deze bezoekt. Dit is het zogenaamde dark web.

Dit werkt dus niet met het DNS protocol (de adresboek die zegt dat dailybits.be op server 5.134.4.38 bij Combell staat) en zijn dan ook een lange reeks van karakters. Deze domeinnamen staan niet in Google en enkel het TOR netwerk zelf gaat die via verschillende hopjes naar de juiste server verwijzen.

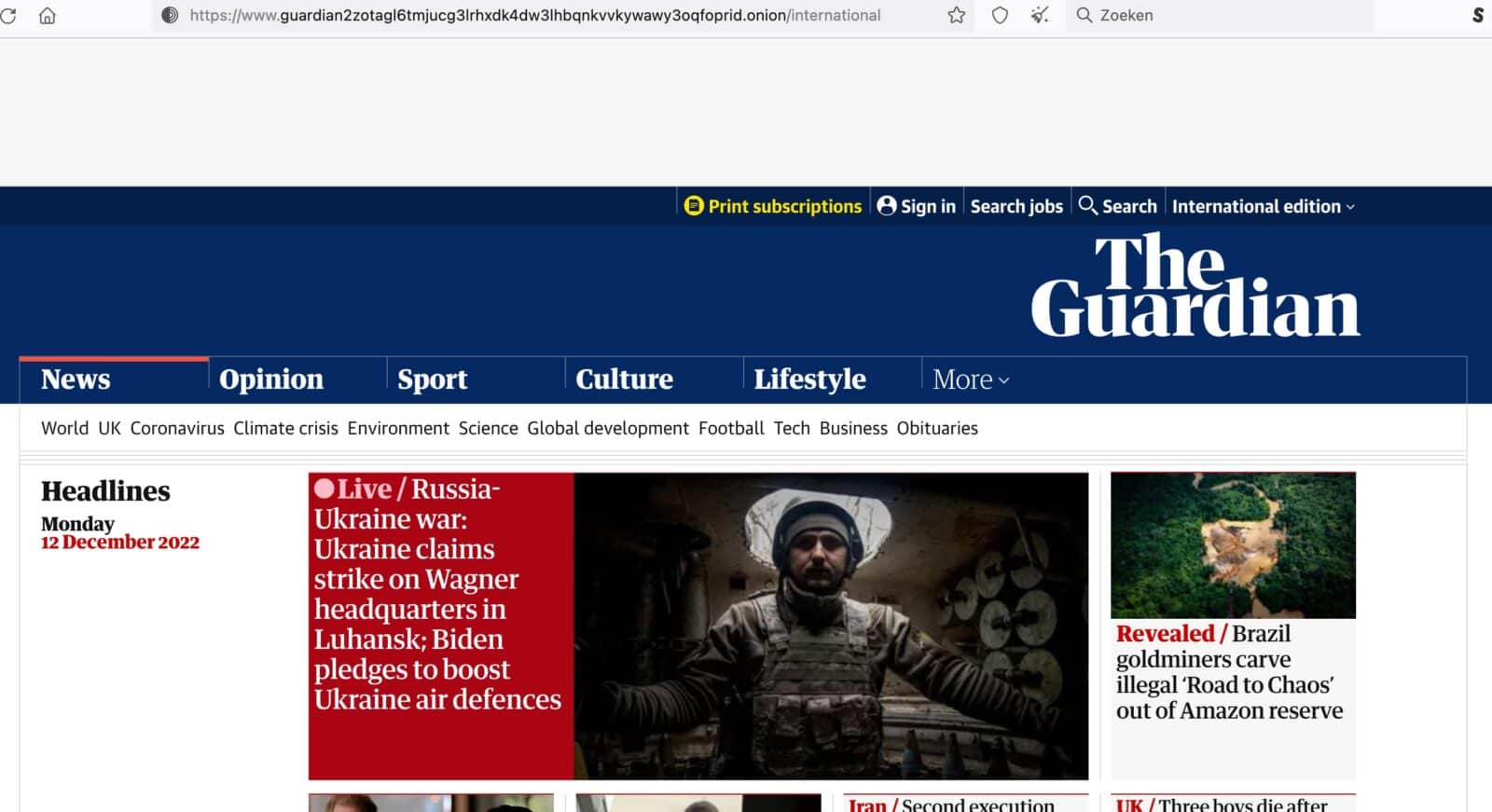

Ook de Britse news website kan je zo volledig anoniem op het dark web bezoeken (zie hun post hierover) via hun .onion url, dit om burgers in laden met veel censuur een venster op internationaal nieuws te geven: https://www.guardian2zotagl6tmjucg3lrhxdk4dw3lhbqnkvvkywawy3oqfoprid.onion/international

Zoals je zelf kan testen zal dit adres dus niet werken in je Chrome of Firefox browser.

Natuurlijk kan je je dan al wel inbeelden, dat er dan ook zeer foute websites en webshops zo online worden geplaatst (de Nederlandse overheid heeft zo al enkele van die webshops overgenomen om op die manier kopers ook te kunnen betrappen).

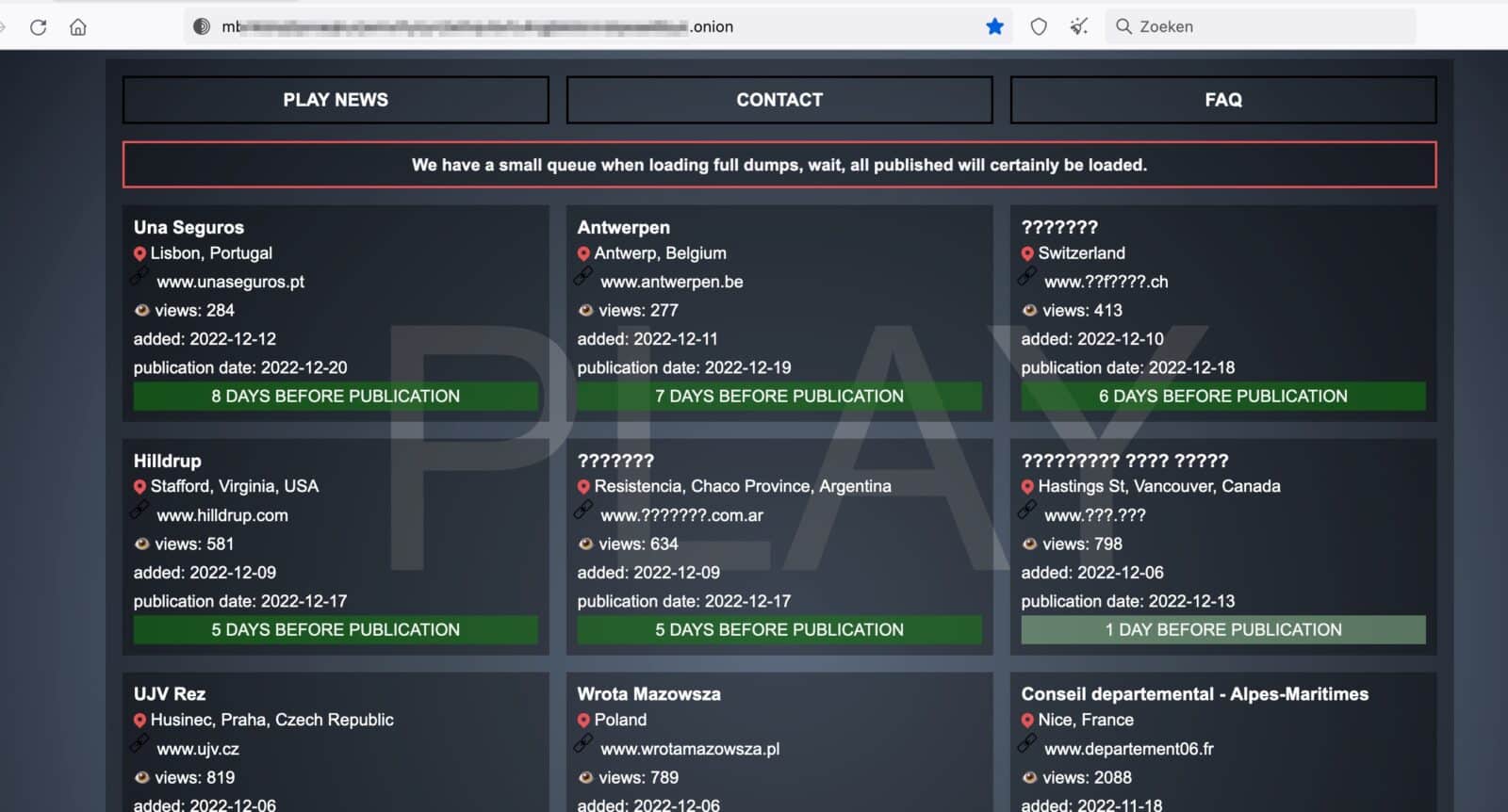

Ook veel van de gekende ransomwaregroeperingen gaan anoniem communiceren met van deze .onion websites (verwacht je niet aan fancy pancy websites, maar gewoon statische html websites met een tabelletje) en het is dus zo dat we nu weten dat de PLAY groep achter de grootschalige hack van de stad Antwerpen zit.

En waar ze nu dus dreigen met het over een week lanceren van 557 GB aan data uit de Digipolis servers (wat iedereen die hier mee bezig was wel doorhad dat het dit ging worden). Het is nu trouwens ook kijken welke groepering de Stad Diest gaat opeisen… 🙈

Het publiceren is trouwens niet meer dan een linkje naar een online filesharingdienst (zoals Mega uit Nieuw-Zeeland) met alle data gecomprimeerd in 1 bestand.

Als de Stad Antwerpen hier nu zou verdwijnen, dan weten we ook genoeg (update 15/12: Dit is nu ook gebeurd vandaag…).

Zijn ze daar volledig veilig?

Neen de Amerikaanse en Nederlandse cyberteams hebben de afgelopen jaren al best wat Dark web websites neergehaald en dus ook de tactiek genomen van het overnemen van webshops voor een tijdje (ethisch best een lastige kwestie daar er daar ZEER foute zaken worden verkocht).

Er wordt algemeen aangenomen dat er zo wel wat TOR tussenstations/nodes (en dan liefst nog EXIT-nodes, waar het verkeer dus het TOR netwerk gaat verlaten niet meer volledig versleuteld is) ook in handen zijn van inlichtingendiensten om zo mee te kunnen kijken wat er daar overal passeert.

Hoe moeilijk is het zelf om een dark web website te gaan online zetten?

Een vraag die ik me zelf stelde en in een blogpost zelf heb getest en gedaan om een website op het dark web te plaatsen (spoiler: eenvoudig dus).

Ahja en NEEN ik deel die .onion links niet. Daar zijn teveel persoonsgegevens te vinden en daarom dat ook in de media er nergens links naar worden gepost, wat ik dus ook niet ga doen.

Wat mij vooral beangstigd is de comment die erbij staat..

Personal information, passports, IDs, financial documents, and many others.

Tja wat heeft een stad allemaal (zie wat er gelekt is bij politie Zwijndrecht). Ze gebruiken dit zinnetje natuurlijk ook wel als chantagemiddel.