Update 12/09/16 Ik het kader van de social media hacks van vele Belgische politici, deze blogpost nog maar eens terug wat gepushed.

Afgelopen jaar had ik hier al de bruteforce aanvallen op mijn loginpagina (wat via plugin Bruteforce en een custom oplossing van de webhoster nu opgelost is) en werd er 1 van mijn kleinere nichewebsites zelf even overgenomen door Marokkaanse hackers.

Voorbije week heb ik dan een nieuwe hackpoging mogen ondergaan en ditmaal 1 waar ik meer schrik van heb (omdat er geen backup tegen bestand is).

Vrijdag kreeg ik onderstaand mailtje van mijn accountmanager/contactpersoon bij Zanox (1 van de affiliate netwerken waarmee ik samenwerk voor wat van mijn websites)

Even een kort vraagje.

We hebben een andere publisher die zich heeft aangemeld met dailybits.net.

Dit is echter niet onder jouw naam, maar de site linkt wel door naar dailybits.be.Weet jij hier toevallig iets van? Anders laten we natuurlijk deze partner niet toe.

Alvast bedankt,

xxxxxxx xxxxxx

ZANOX

Account Manager Belgium

Door het registreren van dailybits.net (die via frame forwarding naar mijn domein werd doorverwezen) was dit waarschijnlijk een social engineering hackpoging om nadien bij een niet oplettende supportmedewerker mijn Dailybits accountgegevens bij Zanox te pakken kunnen krijgen.

Direct al mijn andere contactpersonen bij de andere affiliatenetwerken gewaarschuwd en deze hielden dit nu ook mee in de gaten in hun systemen.

Whois -> GoDaddy

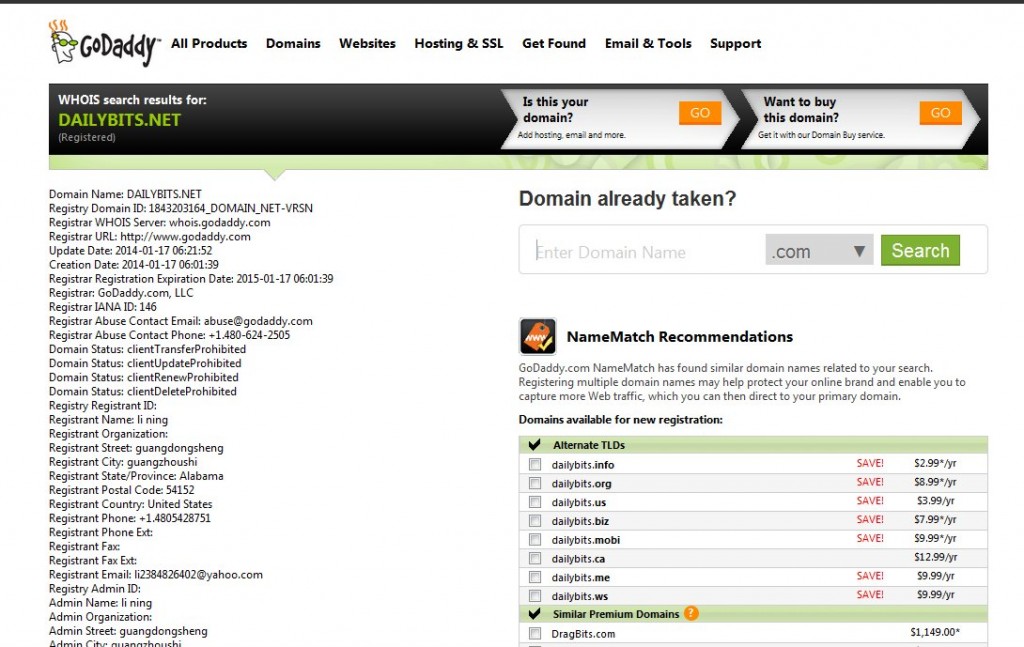

Natuurlijk ben ik zelf ook even op onderzoek gegaan. Via een whois-service kunnen achterhalen dat de domeinnaam dailybits.net midden januari is geregistreerd bij de grote Amerikaanse domeinregistrator GoDaddy. De registratie gebeurde op fakegegevens met een mailadres, dat al meer betrokken is geweest in louche zaken en aan 14.000 domeinnamen hangt.

GoDaddy is de afgelopen weken meermaals negatief op de online techblogs verschenen met o.a. de social engineering hack van twitteraccount @N (als je nog niet van dit verhaal heb gehoord, LEZEN!). Ik wist dus wel dat ze waarschijnlijk hun support departement gevoelig hebben versterkt en sneller handelen op abuse klachten.

Op goed geluk dus vrijdagavond een mailtje gestuurd naar abuse@godaddy.com en maandag kreeg ik reeds onderstaand antwoord:

The Domain Name Abuse Department has responded to your inquiry, details of which are described below:

Support Staff Response

Dear Herman Maes, Thank you for the message. We have confirmed the domain was directing its DNS to your IP, thus we have removed this entry. Please allow up to 24 hours for this change to take full effect.Regards,

Content Abuse Team GoDaddy

Hulde dus aan de oplettende Zanox-medewerker (die vandaag nog iets op haar bureau mag verwachten in Amsterdam 😉 ) en zeer snelle actie door de supportafdeling van GoDaddy.

Hulde aan oplettenheid van @zanox_be en snelle support door abuseafdeling @godaddy http://t.co/s0sAg6ZEdO

Social engineering hack kunnen stoppen http://t.co/7Rv2Q95pcv via @dailybits